Un suceso que he visto a lo largo de estos días es que en la red social "Instagram" se han multiplicado como células las cuentas al estilo "Se quien eres" "Se quien te gusta" etc. Provocando un auge en los jóvenes por experimentar esta nueva "moda".

Para ver como funciona esto nos vamos a crear una cuenta para que vengan a nosotros, pero antes vamos a analizar el funcionamiento de esta moda.

En la imagen anterior podemos ver como funciona. Nos piden seguir su cuenta, mencionarlos en la aplicación "Stories" dentro de la aplicación de la red social y nombrar amigos. Tras esto automáticamente sabremos todo sobre el sujeto en cuestión.

Este proceso comienza hablando con los amigos (los terceros) para sacar información, haciéndonos pasar por otra cuenta de confianza o desde esta animando a que participasen.

Entre los datos obtenidos se buscan los datos privados o que no los sepan cualquiera para generar misterio ante el usuario que ha comenzado a hablar con nosotros.

Una vez se termina se preguntan si son ciertos los datos, si responde que sí automáticamente tenemos una base para sacar más información.

Tras saber como funciona esto, nos crearemos una cuenta del mismo estilo. Como siempre crearemos un aviso que de por sí interpretaremos como que el usuario lo ha leído y sólo esperaremos a que venga nuestra víctima.

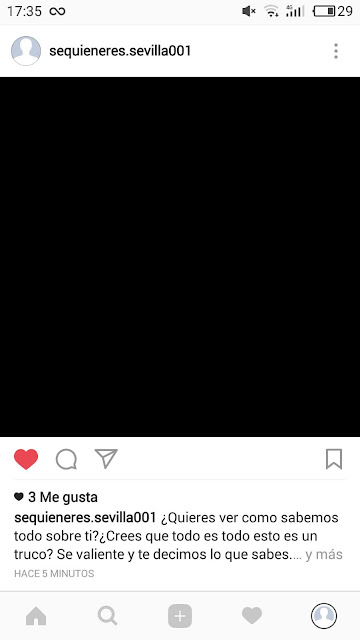

Una persona que despliegue nuestro mensaje verá que se trata de un experimento de ingeniería social, pero si de algo se es que normalmente nadie se molesta en leer después de los hashtags ni menos aún darle a leer más, así que desde un móvil convencional la víctima ve esto.

Tras subir esta foto y dejar la cuenta preparada no nos queda más que esperar a nuestra víctima "pique" y comience a seguirnos y obtener datos de los amigos. Para ello usaré la cuenta personal y la de un colaborador para propagar el "engaño".

Tras media hora hemos conseguido datos personales acerca de cuando suelen quedar, como eran sus vidas, donde participan, donde estudian, etc. Aunque hay un caso que la persona me dejo acceder a su cuenta privada, sin saber quien era, donde aplicando EXIF a las fotos podremos saber hasta la ubicación

Sin más, me despido de esta entrada por ahora...